2018 年,漏洞和攻击依然在你身边。

各位 Buffer 早上好,今天是 2018 年 1 月 4 日星期四。新的一年,BUF 早餐铺依然为你送上可口餐点。今天份的早餐内容丰盛:研究人员公开披露 macOS 0-day 漏洞详情,利用该漏洞可完全接管系统;华为 IoT 设备 CVE-2017–17215 漏洞利用方法在 Pastebin 上公开; 卡巴斯基杀毒软件可成为强大的间谍工具,搜索机密文件;Necurs 僵尸网络 2017 年底活跃,大量分发勒索软件;GPS 定位系统出现 Trackmageddon 漏洞,或泄露用户信息;英特尔芯片出现底层设计漏洞,迫使 Linux 和 Windows 更新设计;知名数据库管理程序 phpMyadmin 中出现严重 CSRF 漏洞,现已修复;微信隐私保护不能靠相信腾讯的“节操”;美团网退款结算存漏洞:团伙获利 200 万后遭殃。

以下请看详细内容:

【国际时事】

研究人员公开披露 macOS 0-day 漏洞详情,利用该漏洞可完全接管系统

日前,一名推特账号为 Siguza 的安全研究人员公布了 macOS 0-day 漏洞的详情,该漏洞是一个本地提权漏洞,主要影响人机接口设备(如触摸屏、按键、加速度计等)的内核扩展 IOHIDFamily。这个漏洞影响到所有 macOS 版本,可以被攻击者利用在内核中进行任意读/写,并执行任意代码,获取 root 许可,进而彻底接管系统。据 Siguza 推测,漏洞可以追溯到 2002 年。

Siguza 原本是在分析可以搜索 iOS 内核漏洞的代码,结果发现 IOHIDSystem 组件仅存在于 macOS 上,最后发现了这个漏洞。Siguza 还发布了名为 IOHIDeous 的 PoC 代码,可在 Sierra 和 High Sierra(最高版本为 10.13.1)上运行,可以实现完整的内核读/写,并禁用系统完整性保护(SIP)功能和 Apple 移动文件完整性(AMFI)保护功能。非特权用户也可在所有最新版本的 macOS 上利用该漏洞。实验表明,该漏洞利用代码运行速度很快,能够避免用户交互,甚至在系统关闭时“能够在用户注销和内核杀毒之前抢险运行”。[来源: Securityaffairs ]

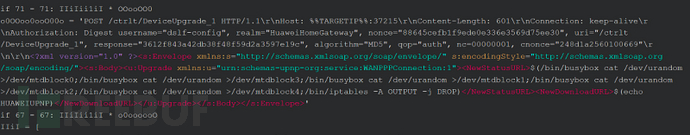

华为 IoT 设备 CVE-2017–17215 漏洞利用方法在 Pastebin 上公开

2017 年年底,我们报道过 Mirai 变种 Satori 僵尸网络利用 0-day 漏洞(CVE-2017–17215)控制华为路由器的事情()。随后,漏洞还被破坏性的 BrickerBot 恶意软件利用,攻击其他物联网(IoT)设备。如今,研究还在继续,漏洞的 exploit 代码在 Pastebin 上公开,华为也已经发布修复补丁。详情可查看 FreeBuf 的报道文章。

在12月初,BrickerBot 开发者在网上放出一些代码,并宣布计划停止 BrickerBot。研究人员发现,这个发布的代码包含了一些恶意软件的攻击模块,其中包括针对华为漏洞的攻击模块。在分析 Satori 和 BrickerBot 代码时,安全研究人员注意到两者中都存在相同的攻击媒介(代码注入),从而推断两个恶意软件开发者“从相同来源复制漏洞利用源代码”。

事实上,在物联网设备攻击大规模爆发之前,SOAP 协议(简单对象访问协议)的漏洞已经被用于攻击。之前的 Mirai 变种使用了两个 SOAP 漏洞(CVE-2014-8361 和 TR-64)。这表明,目前的攻击越来越复杂,会利用多个漏洞提升成功率。[来源:Securityweek]

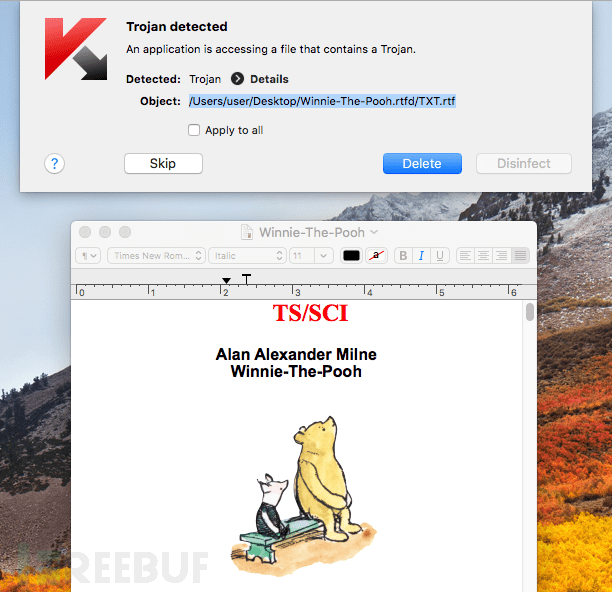

卡巴斯基杀毒软件可成为强大的间谍工具,搜索机密文件

卡巴斯基的案例表明,安全软件可以被情报机构利用,作为一种强大的间谍工具。迪米塔安全公司首席研究官、前NSA黑客Patrick Wardle通过逆向卡巴斯基实验室反病毒软件,将其变成了一种强大的机密文件搜索工具,展示了这一点。

卡巴斯基在一份声明中表示:“卡巴斯基实验室不可能以一种秘密的、有针对性的方式向所有用户提供一个特定的签名或更新,因为所有的签名都是面向所有用户开放的;而且更新是经过数字签名的,这进一步伪造更新并不可能。”无论如何,Wardle的研究表明,黑客可以利用杀毒软件作为搜索工具。然而,任何反病毒公司内部的恶意或自愿的内部人士,都可以在策略上部署这样的签名,很可能不会被发现。[来源:Securityaffairs]

【漏洞威胁】

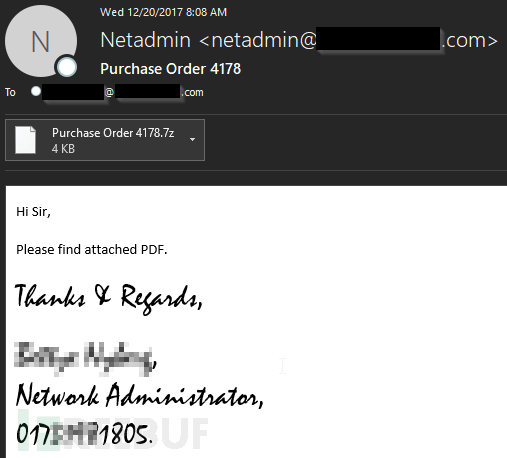

Necurs 僵尸网络 2017 年底活跃,大量分发勒索软件

2017 年年底,Necurs 僵尸网络异常活跃,每天发送数千万封垃圾邮件,催生更多勒索攻击。过去几个月,Necurs 僵尸网络被用于传播 Locky、Jaff、GlobeImposter、Dridex、Scarab 和 Trickbot 等恶意软件。

根据 AppRiver 研究人员收集的数据,2017 年 12 月 19 日至 12 月 29 日,Necurs 僵尸网络有参与了更多勒索软件的分发。攻击者使用假日为主题的欺诈邮件分发 Locky 和 GlobeImposter,利用 .vbs(Visual Basic 脚本)或 .js(JavaScript)文件将恶意邮件内容存储在 .7z 中。

Necurs 活跃度在 12 月 28 日至 29 日再次增加,28 日凌晨发布信息达到 650 万条;29 日,发送了近 5900 万条勒索消息。[来源:Securityaffairs]

GPS 定位系统出现 Trackmageddon 漏洞,或泄露用户信息

近日,安全研究人员 Vangelis Stykas 和 Michael Gruhn 发布了一系列名为“Trackmageddon”的漏洞的报告,这些漏洞包括弱密码、泄露的文件夹、不安全的 API 端点、不安全的直接对象引用(IDOR)漏洞等,会影响一些 GPS 和定位跟踪服务。

这些 GPS 跟踪服务主要是收集地理位置数据的基本数据库,数据来自宠物追踪器、汽车追踪器、儿童跟踪器、其他“[insert_name]追踪器”产品等智能 GPS 设备。以设备为单位收集,并存储在数据库中。产品制造商利用这些服务作为其智能设备的嵌入式解决方案,使其能够支持其产品软件套件的 GPS 跟踪功能。

研究人员认为,攻击者可以使用 Trackmageddon 漏洞提取GPS坐标、电话号码、设备数据(IMEI,序列号,MAC地址等)以及其他个人数据。但 100 多家厂商接到漏洞预警之后,只有几家采取修复措施来避免数据泄露。

用户可以点击此处查看自己的设备是否受影响,也可查看相关修复方案,及时修复以确保安全。[来源:bleepingcomputer]

【终端安全】

英特尔芯片出现底层设计漏洞,迫使 Linux 和 Windows 更新设计

英特尔处理器芯片出现一个底层设计漏洞,导致 Linux 和 Windows 内核被迫更新设计,以解决芯片层的安全问题。Apple 的 64 位 macOS 等类似操作系统也在劫难逃。

目前,程序员正在积极检查开源 Linux 内核的虚拟内存系统。同时,微软也将在补丁周公布 Windows 操作系统的必要变更:集中在 11 月份和 12 月份运行快速响应的 Windows Insider 的 beta 测试版 Windows 系统。如果 Linux 和 Windows 有更新,将会影响英特尔产品性能。虽然具体影响有待确定,但预计速度会放慢5%至30%,具体要取决于任务类型和处理器模式。英特尔最近的芯片配备了PCID功能,可以降低性能受到的影响。

这个漏洞主要存在于 Intel x86-64 硬件中,过去十年中生产的现代英特尔处理器都会受影响。它允许普通的用户程序(包括数据库应用程序乃至 Web 浏览器中的 JavaScript)在一定程度上辨别受保护的内核内存区域的布局或内容。

微代码更新并不能修复这个漏洞,必须在操作系统级别的软件中才能有效解决。要想修复这个漏洞,可以使用内核页面表隔离(KPTI)将内核的内存与用户进程完全分开。但这个过程其实很复杂。还有一种方法是,购买没有设计漏洞的处理器。[来源:The Register]

【WEB 安全】

知名数据库管理程序 phpMyadmin 中出现严重 CSRF 漏洞,现已修复

日前,流行 MySQL数据库管理程序 phpMyAdmin 曝出严重的 CSRF 漏洞,影响 phpMyAdmin 4.7.7 之前的版本。这个漏洞可能被远程攻击者利用,欺骗管理员点击恶意链接,进而对数据库执行危险操作,如删除记录、删除/截断表格等。

phpMyAdmin 是一个免费的开源 MySQL 和 MariaDB 管理工具。大多数基于 WordPress、Joomla 等内容管理平台所创建的网站的数据库都使用 phpMyAdmin 进行管理。此外,许多托管服务提供商也使用 phpMyAdmin 为客户提供更便捷的数据库管理解决方案。

在使用 phpMyadmin 时,如果用户通过点击插入、删除等按钮在数据库上执行查询,则 URL 将包含数据库名称和表名。而这个漏洞可能会导致敏感信息泄露,因为 URL 可以存储在浏览器历史记录、SIEM 日志、防火墙日志、ISP 日志等多个地方。

Barot 向 phpMyAdmin 开发者报告了漏洞,目前开发方已经发布 phpMyAdmin 4.7.7 版本以修复漏洞,建议相关管理员尽快更新安装。[来源:TheHackerNews]

【国内新闻】

微信隐私保护不能靠相信腾讯的“节操”

1月1日,吉利控股集团董事长李书福在某论坛上发言称,现在的人几乎是全透明的,没有任何隐私和信息安全。“我心里就想,马化腾肯定天天在看我们的微信,因为他都可以看”,甚至很多商业秘密就泄露了。

之后,微信团队回应称,“我们天天在看你的微信”纯属误解。微信“不留存任何用户的聊天记录”,聊天内容“只存储在用户的手机、电脑等终端设备上”;微信不会将用户的任何聊天内容用于大数据分析。

但是,在之前的一些个案当中,司法机关明明可以通过微信公司恢复数据作为呈堂证供。要保护公民个人的信息安全、隐私安全,不能靠微信单方面承诺的节操。毕竟如果缺乏监督的话,连苹果这样的大公司也干得出来故意降低手机性能,逼你升级换代的勾当。

为了保障社会安全、为了打击恐怖主义等需求,对公民的网络通信记录进行必要的约束、监管是必需的,但也应该有明确的法律边界和程序。虽然我们目前有了《网络安全法》,但是“个人信息保护法”的立法还是在推进当中。要靠法律制度的刚性运行,而不是互联网巨头的单方面承诺,才能够打消公众对通信隐私的担忧。[来源:新浪科技]

美团网退款结算存漏洞:团伙获利 200 万后遭殃

2017年12月28日,江苏省高邮市法院公开审理了一起利用美团网漏洞实施诈骗的案件,43名被告因利用美团网退款结算的漏洞,作案共计31起,骗取退款近200万元,构成诈骗罪。

去年(2016年)底,高邮警方接到男子陈某报警,称他通过“美团”预定了20几万元的奶茶后申请退款,结果被店家拒绝了。警方调查发现,其实陈某在和奶茶店联手骗取美团的退款。犯罪嫌疑人陈某说:“申请退款之后,我们买的钱它会退款给我们,然后又会打一次钱到商户那里去,就这样多赚了一次钱。”

原来,美团在消费者申请退款时会及时将款项退给消费者,但与商铺的结算通常都会采取按月累计结算,所以,只要在美团的结算日购买商品后立即申请退款,不仅买家可以收到退款,卖家也能收到美团的结算款,这就导致了系统漏洞的出现。不过很快美团已经修复了这个漏洞。

此前,该团伙也有人在百度糯米上使用相似手段进行诈骗,不过百度糯米升级之后,漏洞得到修复,因此他们才转战美团和大众点评。[来源:搜狐新闻]

*本文由 AngelaY 编译整理,转载请注明来自 FreeBuf.COM