DC: 2

一、环境信息

- 攻击机:192.168.44.128

- 靶机:192.168.44.132

- 靶机下载地址:https://vulnhub.com/entry/dc-2,311/

二、信息收集

1、主机存活发现

可以使用nmap或者arp-scan确定靶机IP

- nmap -sn 192.168.44.0/24

arp-scan -I eth0 -l

2、端口扫描

根据扫描结果,我们可以使用ssh连接和站点尝试

根据扫描结果,我们可以使用ssh连接和站点尝试

三、前站测试

Browser直接访问IP报错,需要使用dc-2域名进行访问,修改hosts文件,添加:192.168.44.132 dc-2.然后browser访问正常。

访问网站是一个wordpress博客网站,找到flag1;根据提示,普通爆破字典无效,需要使用cewl工具进行网站爬取,得到的信息作为字典,然后进行密码爆破。

使用cewl对dc-2进行爬取得到密码字典:cewl http://dc-2/-w dic.txt

使用wpscan –url http://dc-2/-e 找到三个用户

然后用cewl得到的字典对用户进行密码爆破,Wpscan –urlhttp://dc-2/-eu -P dic.txt,得到tom和jerry的密码

刚开始用nmap扫描,发现是存在ssh的,所以尝试使用得到的账号密码进行ssh登录或者网站后台登录。经过测试,jerry不能进行ssh连接,tom登录【成功】

网站登录后没什么可上传利用的点,但是使用ssh登陆后,发现了flag3.txt;但是用cat命令不可用,需要将其加入环境变量。

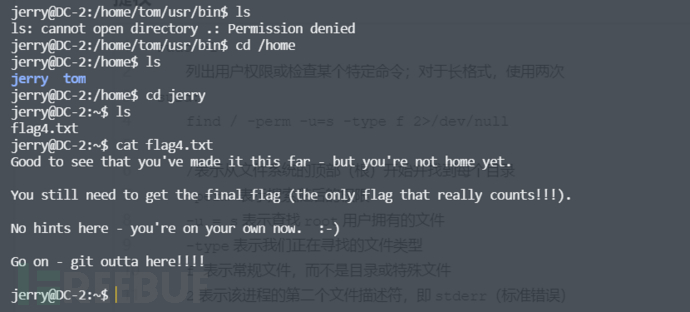

拿到flag3,提示我们,切换到jerry账号:su jerry;拿到flag4。

四、提权

使用linpeas.sh扫描漏洞,先在攻击机上使用python2进行监听,然后靶机访问攻击机下载文件:

扫描后发现了很多可以利用的漏洞:

扫描后发现了很多可以利用的漏洞:

这里使用git提权最为便捷。

这里使用git提权最为便捷。

拿到最终flag。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录